Der ViCoTec-Blog

Hier gibt es Aktuelles, Interessantes, Witziges oder Trauriges – aber immer verständlich und mit Mehrwert für mittelständische Unternehmen.

VERPFLICHTEND: Umsetzung der NIS2 Richtlinie bis Oktober 2024!

Deutsche Unternehmen bereiten sich auf die NIS2-Richtlinie vor, die bis Oktober 2024 umgesetzt werden muss. Allerdings haben nur wenige dieser Unternehmen ausreichende Sicherheits- und...

Datenschutz in der Schule: Notwendig oder Hindernis?

Die Digitalisierung schreitet stetig voran und auch wenn man es kaum glaubt, sogar in den Schulen. Eine zentrale Rolle spielt dabei der DigitalPaktSchule der Bundesregierung, welcher seit 2019 aktiv...

MS 365: Datenschutz-Leitfaden zur Nutzung in Schulen und Unternehmen

Verschiedene Datenschützer haben Tipps für den rechtskonformen Einsatz von Microsoft 365 zusammengestellt. Die Datenschutzkonferenz von Bund und Ländern betont dabei, dass Microsoft Office 365 von...

EU legt vor: Erste Verordnung zur Regulierung von KI

Die EU hat sich auf eine KI-Verordnung geeinigt, die die Nutzung künstlicher Intelligenz in den Mitgliedsstaaten reguliert. Die Verordnung verbietet unter anderem biometrische...

KEINS SCHADENSERSATZ: DSGVO vs. Mailverschlüsselung

Ein Arbeitnehmer hat vor dem Arbeitsgericht Suhl erfolgreich geklagt, dass sein Arbeitgeber ihm keine unverschlüsselte Auskunft über seine persönlichen Daten erteilen darf, da dies gegen die...

SO GEHT‘S: KI-Systeme sicher im Unternehmen integrieren

KI-Systeme bieten zahlreiche Vorteile, wie die Automatisierung von Prozessen, erfordern jedoch auch Verantwortung und Sicherheit. Am 27. November 2023 haben das Bundesamt für Sicherheit in der...

URTEIL: Patientenakten müssen kostenlos herausgegeben werden!

Der Europäische Gerichtshof (EuGH) hat entschieden, dass Ärzte verpflichtet sind, Patienten eine kostenlose Kopie ihrer Patientenakte zur Verfügung zu stellen, ohne dass die Patienten ihre Anfrage...

5 GRÜNDE warum Datenschutz kein Scheiß ist

Datenschutz wird immer wieder und immer noch belächelt und gerne hintenangestellt. Besonders, wenn es um die Umsetzung von Datenschutzrichtlinien im Unternehmen geht. Diese 5 Gründe, warum...

Erfolglose Abmahnwelle: Datenschutzklage endet in Niederlage

Eine österreichische Massen-Abmahnerin, Eva Z., ist mit ihrem Musterprozess wegen angeblicher Datenschutzverletzung gescheitert. Sie hatte über 30.000 österreichischen Webseitenbetreibern mit Klagen...

Klarheit im Datentransfer: Das Neue EU-US-Privacy Framework als Datenschutzwegweiser

Nach dem wegweisenden Urteil des Europäischen Gerichtshofs (EuGH) im Schrems-II-Fall war der Transfer von Daten in die USA mit Unsicherheiten behaftet. Nun hat die EU-Kommission mit dem...

Alarm in der IT-Welt: Hackerangriff auf Microsoft Cloud enthüllt Schwachstellen

Die Nachricht über den erfolgreichen Hackerangriff auf die Microsoft Cloud zwischen Mitte Mai und Mitte Juni sorgte für Aufsehen in der IT-Welt. Die chinesische Hacker-Gruppe "Storm-0558" verwendete...

Kriminelle KI-Nutzung: FraudGPT im Darknet erhältlich

In den dunklen Ecken des Internets wird ein unmoderierter Chatbot namens FraudGPT angeboten, der für kriminelle Zwecke trainiert wurde. Dieser Chatbot kann Phishing-Mails schreiben, Cracking-Tools...

Milliardenstrafen für US-Banken wegen WhatsApp & Co.

Die Finanzwelt steht erneut im Fokus der Datenschutzdebatte, da US-Banken eine Strafe von insgesamt 550 Millionen US-Dollar für die unerlaubte Nutzung von Messaging-Apps wie WhatsApp zahlen müssen....

E-Mail-Sicherheit: OLG Karlsruhe setzt klare Maßstäbe

Das Oberlandesgericht Karlsruhe hat in einem aktuellen Urteil klargestellt, dass beim Versand von E-Mails im geschäftlichen Umfeld angemessene Sicherheitsmaßnahmen beachtet werden müssen. In dem...

Verteidige deine Daten – Starke Passwörter als Schutzschild

Sichere Passwörter dienen dem Schutz persönlicher Daten in der digitalen Welt. Viele Menschen verwenden jedoch unsichere Passwörter, die leicht gehackt werden können. Ein Brute-Force-Angriff wird...

Bye-bye Cookie-Banner: Einwilligung ohne lästige Pop-ups

Die Bundesregierung plant ein Ende der lästigen Cookie-Banner. Der neue Verordnungsentwurf würde eine nutzerfreundliche Einwilligungsverwaltung ermöglichen. Gemäß § 26 TTDSG...

Banken & Datenschutz: Bußgelder und Transparenzverstöße

Der Datenschutz ist bei Banken besonders wichtig. Um Transaktionen richtig durchführen zu können, muss eine erhebliche Anzahl personenbezogener Daten erhoben werden. Die Verletzung der DSGVO und...

Mutige Melder geschützt: Wegweisendes Gesetz für Whistleblower

Am 02. Juni 2023 wurde ein Gesetz für den Schutz hinweisgebender Personen beschlossen. Das sogenannte Hinweisgeberschutzgesetz (HinSchG) ist die deutsche Umsetzung der EU-Whistleblower-Richtlinie,...

Wendepunkt? Keine Anwendung der DSGVO bei Pseudonymisierung

Das Gericht der Europäischen Union (EuG) hat entschieden, dass die Datenschutzgrundverordnung (DSGVO) nicht auf pseudonymisierte Daten anwendbar ist, wenn der Datenempfänger keine Mittel zur...

Achtung: Hackergruppe „Midnight Blizzard“ zielt auf Anmeldedaten

Die russische Hackergruppe "Midnight Blizzard", die früher unter dem Namen "Nobelium" bekannt war, hat nach Angaben von Microsoft begonnen, gezielt Organisationen anzugreifen, um Anmeldedaten zu...

Datenschutz vs. Bildung: Microsoft 365 an Schulen

In Baden-Württemberg hat der Landesdatenschutzbeauftragte den Einsatz von Microsoft 365 an Schulen untersagt, nachdem unter anderem nicht vollumfänglich geklärt werden konnte, welche...

Die dunkle Seite von „ChatGPT“

In den vergangenen Jahren haben sich große Sprachmodelle wie "ChatGPT" zu äußerst leistungsfähigen Instrumenten entwickelt, die eine Revolution unseres Verständnisses von künstlicher Intelligenz...

Datenschutz und Fotografie – Was ist erlaubt?

Seit der Einführung der Datenschutz-Grundverordnung (DSGVO) stellen sich für Hobbyfotografen und Touristen viele Fragen zum Thema Fotografie. Um Klarheit zu schaffen, müssen verschiedene Szenarien...

DATENSCHUTZ: Betriebsrat darf kein Doppelleben führen

Das Bundesarbeitsgericht (BAG) hat entschieden, dass der Vorsitz im Betriebsrat und die Position des Datenschutzbeauftragten in der Regel nicht von derselben Person ausgeübt werden können. Das BAG...

DSGVO: Gericht verhindert übermäßige Videoüberwachung

Das Verwaltungsgericht Hannover hat in einem Urteil entschieden, dass die Videoüberwachung an einer Tankstelle im ländlichen Bereich auf eine maximale Speicherdauer von 72 Stunden begrenzt werden...

Verdeckte Videoüberwachung: Geht schon, ABER…

Verdeckte Videoüberwachung am Arbeitsplatz ist so ein Thema für sich. Die zentralen Punkte sind, dass Überwachungsmaßnahmen des Arbeitgebers und verdeckte Videoüberwachung, das Machtgefälle zwischen...

CYBERANGRIFFE: E-Mails sind Einfallstor Nr. 1

Eine Umfrage im Auftrag von Tresorit zeigt, dass nur ein Viertel der befragten Unternehmen mit mehr als 50 Mitarbeitern in Deutschland ihre E-Mails vollständig verschlüsseln. Cyberkriminellen...

BIS ES KNALLT: Unternehmen unterschätzen Cyber-Kriminalität

Laut einer Umfrage des eco-Verbands der Internetwirtschaft unterschätzen viele Unternehmen weiterhin die Bedrohungslage der Cyber-Sicherheit. 93 Prozent der Befragten gaben an, dass die...

Schadensersatz: Verletzung der DSGVO reicht NICHT mehr!

Der Europäische Gerichtshof (EuGH) hat entschieden, dass eine Verletzung der Datenschutzgrundverordnung (DSGVO) allein nicht ausreicht, um Schadensersatzansprüche zu begründen. Es muss ein...

VOLLTREFFER: Polizei übernimmt RANSOMWARE-NETZWERK „Hive“

Deutsche Ermittler haben zusammen mit den Behörden in den Niederlanden und den USA einen bedeutenden Schlag gegen die organisierte Cyberkriminalität erzielt. In einer gemeinsamen Aktion namens...

ChatGPT – Ein Turbo für Ihr Unternehmen?

Für Unternehmerinnen und Unternehmer ist es Zeit, sich mit chatGPT auseinanderzusetzen. Entdecken Sie die ChatGPT-Revolution für Unternehmer Angebliche Fähigkeiten von chatGPT: Erstellen von...

DATENSCHUTZ: Microsoft 365 legt nach, aber reicht das?

Die Datenschutzkonferenz hat im November 2022 eine Stellungnahme veröffentlicht, in der sie festgestellt hat, dass Microsoft 365 nicht datenschutzkonform betrieben wird. Seitdem hat Microsoft...

Thementage Cybersicherheit

Die Gefahr für mittelständische Unternehmen, Opfer eines Cyber-Angriffs zu werden, ist sehr hoch: Angreifer sind professionell und zielgerichtet – Unternehmen

müssen aufpassen, nicht den Anschluss zu verlieren.

Auf unseren Thementagen informieren wir Sie über mögliche Cyber-Risiken für Ihr Unternehmen – und zeigen Ihnen effiziente Maßnahmen, mit denen Sie Ihr Unternehmen schützen und absichern können.

KIs für Hacker – Phishing kann so einfach sein!

Künstliche Intelligenzen sind auf dem Vormarsch und zeigen ihren Nutzen in den verschiedensten Bereichen. Das Ausrechnen der Mathehausaufgaben? Kein Problem. Das Schreiben eines themenspezifischen...

GOOGLE FONTS ABMAHNWELLE bekommt endlich GEGENWIND

Von den Abmahnwellen aufgrund von Google Fonts haben Sie bestimmt schon einmal gehört oder waren bereits selber betroffen. Einen auschlaggebenden Impuls dazu gab das Urteil des LG München, bei...

Bezahl-Apps fordern Gehirnschmalz, um richtig sicher zu sein!

Bezahl-Apps sind seit einiger Zeit auf dem Vormarsch und es ist kein Ende ist Sicht. Laut Lexis Nexis Risk Solutions werden allein in Deutschland mittlerweile ein Viertel aller finanziellen...

SCHWACHSTELLE MITARBEITER: Cyberangriff bei Continental

Bereits im August 2022 wurde ein interner Cyberangriff bei der Continental festgestellt. Zu diesem Zeitpunkt waren die Angreifer allerdings schon einen Monat im System, da das Angriffsmuster nicht...

ACHTUNG: Massive Phishing-Welle bei 1&1 IONOS!

Strafverfolger des LKA Niedersachen warnen derzeit vor einer großen Phishing-Welle, welche es auf die Zugangsdaten von 1&1-Ionos-Kunden abgesehen hat. Empfänger dieser Mails werden oftmals...

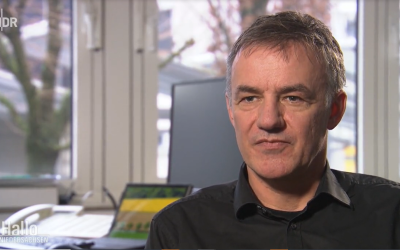

Immer mehr schwere Hackerangriffe – ViCoTec im NDR

Der NDR hat einen Beitrag zum Thema Cyberkriminalität veröffentlicht. Im Details geht es um den Zuwachs von Hackerangriffen , wie es auch beim BFE in Oldenburg der Fall war. Thorsten Janßen,...

346.000€ – Google Fonts Abmahn-Anwalt geht es an den Kragen!

Die Abmahnwellen bezüglich Google Fonts haben sich durch das komplette Jahr 2022 gezogen und sind auch weiterhin im Umlauf. Insbesondere der Anwalt Kilian Lenard aus Berlin ist dabei durch seine...